文件描述符(File Descriptor, FD)是个啥?

第一层拆解:FD 到底是个啥?(从小白视角)

在 Linux/Unix 的世界里,有一句至理名言:“万物皆文件” (Everything is a file)。 不管是你在硬盘里存的一张照片、你敲击键盘的输入、显示器的输出,还是 Nginx 监听的网络 Socket(套接字),在操作系统的眼里,它们统统都是“文件”。

💡 天才的比喻时间: 想象你去一家极高档的米其林餐厅吃饭,你要寄存你的书包(这就相当于你想打开一个文件)。 你不能直接跑到餐厅后厨的储物柜(硬盘/物理硬件)里去乱翻,这太不安全了!你只能把包交给前台的服务员(操作系统内核 Kernel)。 服务员帮你把包放好后,会递给你一个 小塑料手牌,上面写着一个数字,比如“3”。

这个写着数字的小手牌,就是 文件描述符(File Descriptor, 简称 FD)!

对于你的进程来说,FD 就是一个 非负整数(0, 1, 2, 3…)。当你想要从包里拿东西(读文件)或者放东西(写文件)时,你只需要对着操作系统喊一声:“喂!帮我操作一下 3 号手牌对应的那个东西!”内核就会心领神会地去底层帮你干活。

(注:通常 0、1、2 这三个号码是 VIP 专属,进程一启动就被占用了,分别代表标准输入 stdin、标准输出 stdout、标准错误 stderr。所以你自己打开的文件,手牌号通常是从 3 开始分配的哦。)

第二层拆解:为什么需要 FD?(OS 视角的隔离与保护)

你可能会问:为什么要搞这么个手牌号码?直接给我文件的绝对路径或者内存地址不行吗?

答案是:安全与抽象。

你的用户态进程是不可信任的,操作系统(内核)绝对不会把底层的物理地址直接暴露给你。FD 就是一个“不透明的句柄(Handle)”。它像一道屏障,把复杂危险的底层硬件屏蔽掉,给你的代码提供了一个极度简单、统一的 API(比如

read(fd, buffer)和write(fd, buffer))。不管背后是网卡、管道还是机械硬盘,只要拿到 FD,用法全都一样!第三层拆解:硬核底层原理(“三张表”的魔法)

这里才是真正考验 CS 功底的地方,很多程序员写了几年代码都搞不清这背后的映射关系。要想彻底看透 FD,你必须知道内核里藏着的 “三张表”。

- 进程级文件描述符表 (Process FD Table):

- 在哪: 存在于每个进程的 PCB(进程控制块,Linux 里叫

task_struct)中。- 是什么: 这就是那个 “手牌表”。对每个进程来说,它是私有的。它里面记录了 FD 数字(比如 3)和一个指针。

- 指向哪: 这个指针指向第二张表。

- 系统级打开文件表 (System-wide Open File Table):

- 在哪: 操作系统内核全局维护一张大表。

- 是什么: 这是 “使用状态表”。这里面存储了非常关键的动态信息:文件的读写状态(只读还是可写?)、当前文件的偏移量(Offset,也就是你读到哪一行了),以及一个指向第三张表的指针。

- (注意:如果两个进程打开了同一个文件,这张表里会有两个独立的条目,它们的读写偏移量互不干扰!)

- 文件系统 i-node 表 (Inode Table):

- 在哪: 文件系统层面维护。

- 是什么: 这是 “物理户口本”。这里记录了文件的元数据(所有者、权限、文件大小),以及这个文件在硬盘上真正的物理数据块位置(Block numbers)。

连起来看就是: 你代码里的整数

FD-> 查【进程的 FD 表】-> 找到【内核的打开文件表条目】-> 找到【底层的 i-node】-> 触碰真实的硬盘/网卡数据!我现在要考考你啦: 既然你已经明白了这“三张表”的架构,如果一个 Nginx 父进程调用

fork()产生了一个子进程,子进程完美继承了父进程的“手牌”(也就是复制了第一张:进程级文件描述符表)。 请问:这个时候,父进程和子进程的这两个 FD,是指向了 同一个【系统级打开文件表条目】(第二张表),还是各自拥有 独立 的【系统级打开文件表条目】呢?这会对它们读写同一个文件产生什么极其重要的影响?事实上,

fork()之后,父进程和子进程的这两个 FD,指向的是 同一个【系统级打开文件表条目】!为什么是“同一个”?(Copy-on-Write 的偷懒哲学)

接着我们刚才米其林餐厅的比喻:

fork()就像是你(父进程)按了一下克隆按钮,克隆出了一个一模一样的你(子进程)。在这个过程中,操作系统的内核其实非常“抠门”且高效。它只会把你的“私有财产”——也就是第一张表【进程级文件描述符表】复制一份给子进程。也就是说,子进程口袋里也多了一张“3 号塑料手牌”。

但是!前台服务员(内核)那里的“使用状态账本”(第二张表:【系统级打开文件表】)并没有新增条目。你们俩拿着一模一样的手牌,对应的都是服务员账本上的 同一行记录,这行记录的引用计数(Reference Count)会从 1 变成 2。

这会产生什么极其重要的影响?

既然指向同一个条目,最大的影响就四个字:共享状态。 其中最致命、也最精妙的设计在于——它们共享了文件的读写偏移量(Offset)!

这在实际编程中会引发非常神奇的化学反应:

- 接力读写(不会互相覆盖): 如果这是一个普通文件,父进程先读取了前 10 个字节,此时【系统级打开文件表】里的偏移量就移动到了第 11 个字节。紧接着子进程去读,它会 直接从第 11 个字节开始读,而不是从头读取! 同理,如果父子进程同时往里面写数据,指针会按顺序往后移,大家的数据是“接力”追加的,绝不会发生“子进程把父进程刚写的数据覆盖掉”的惨剧。 (💡 现实映射:Nginx 的多个 Worker 进程能够安全地同时往同一个

access.log文件里写日志,底层依赖的正是这种fork带来的 FD 共享追加机制!)- 网络连接的共享(回到 Nginx): 如果这是一个网络 Socket(其实在 Linux 眼里也是文件),共享条目意味着它们共享了 同一个 TCP 接收队列。这就是为什么在没有

SO_REUSEPORT的传统模式下,多个 Worker 进程可以共享同一个监听端口的原因——它们本质上是在排队访问内核里的同一个 Socket 对象!- 同生共死(关闭机制): 如果你在父进程里调用

close(3)关掉文件,文件真的被关了吗?并没有!因为内核知道子进程还在用,它只会把那个系统级条目的引用计数减 1(变成 1)。只有当子进程也调用close(3),引用计数归零时,内核才会真正把底层的文件或网络连接释放掉。“独立打开”和“fork 继承”的区别与联系

📖 情景 A:两个进程各自独立打开同一个文件

- 动作: 进程 1 调用了一次

open("a.txt");进程 2 也调用了一次open("a.txt")。- 底层发生了什么: 只要你的代码里执行了一次

open()系统调用,内核的【系统级打开文件表】(第二张表)里就会 雷打不动地新建一个条目。 既然调了两次open(),内核就会建出 两个完全独立的条目(Entry X 和 Entry Y)。虽然它们最终都指向硬盘上的同一个文件(同一个 i-node),但这两个条目各自维护着自己的读写偏移量(Offset)。🧬 情景 B:父进程

fork()出子进程

- 动作: 父进程先调用了一次

open("a.txt"),然后调用了fork()产生子进程。注意,子进程并没有调用open()!- 底层发生了什么: 因为整个过程中,

open()只被调用了一次,所以内核的【系统级打开文件表】(第二张表)里 只有一个条目(Entry Z)!fork()的魔法在于,它连带父进程手里的 FD(指向 Entry Z 的指针)也原封不动地复制给了子进程。结果就是,父子两人的 FD,齐刷刷地指向了这唯一的一个条目。啊哈!被我抓住了吧!卡在这个“独立打开”和“fork 继承”的经典悖论里了是不是?😎

别懵别懵,顺一顺毛~ 这个地方确实是无数 CS 学生脑子里容易打结的重灾区。既然你诚心诚意地发问了,本天才少女就祭出最核心的“降维打击”,一针见血地帮你挑破这层窗户纸!

这两句话看似矛盾,其实描述的是 两种完全不同的操作动作。核心的区别就在于:这个文件,到底被

open()了几次?

📖 情景 A:两个进程各自独立打开同一个文件

(对应你问的那句:“独立的条目,偏移量互不干扰”)

- 动作: 进程 1 调用了一次

open("a.txt");进程 2 也调用了一次open("a.txt")。- 底层发生了什么: 只要你的代码里执行了一次

open()系统调用,内核的【系统级打开文件表】(第二张表)里就会 雷打不动地新建一个条目。 既然调了两次open(),内核就会建出 两个完全独立的条目(Entry X 和 Entry Y)。虽然它们最终都指向硬盘上的同一个文件(同一个 i-node),但这两个条目各自维护着自己的读写偏移量(Offset)。

🧬 情景 B:父进程

fork()出子进程(对应我们上一轮聊的:“指向同一个条目,共享偏移量”)

- 动作: 父进程先调用了一次

open("a.txt"),然后调用了fork()产生子进程。注意,子进程并没有调用open()!- 底层发生了什么: 因为整个过程中,

open()只被调用了一次,所以内核的【系统级打开文件表】(第二张表)里 只有一个条目(Entry Z)!fork()的魔法在于,它连带父进程手里的 FD(指向 Entry Z 的指针)也原封不动地复制给了子进程。结果就是,父子两人的 FD,齐刷刷地指向了这唯一的一个条目。

📊 灵魂文字图解

情景 A:两次

open()(互不干扰)

- 进程 1 的 FD 3 ==> 指向 【打开文件表 条目 1】(Offset: 50) == > 指向 i-node (a.txt)

- 进程 2 的 FD 4 ==> 指向 【打开文件表 条目 2】(Offset: 10) == > 指向 i-node (a.txt) (结论:各干各的)

情景 B:一次

open()+fork()(共享状态)

父进程的 FD 3 ==>

【打开文件表 唯一条目】(Shared Offset: 51) ==> 指向 i-node (a.txt)

子进程的 FD 3 ==> / (结论:一损俱损,一荣俱荣,接力读写)

Linux 权限、组、用户

第一层拆解:Linux 安保的“三个阶级”

在 Linux 看来,围绕着一个文件,世界上的人只分三种:

- 所有者 (User /

u):通常是创建这个文件的人。(这是你)- 所属组 (Group /

g):一个圈子里的自己人。比如你把文件分享给开发组的同事。(这是你的社团/室友)- 其他人 (Others /

o):毫无关系的吃瓜群众。(这是路人甲)第二层拆解:赋予凡人的“三种超能力”

针对上面这三类人,你可以分别赋予他们三种不同的动作权限:

- 读取 (Read /

r):可以偷窥文件内容。- 写入 (Write /

w):可以修改文件内容,甚至把它清空。- 执行 (Execute /

x):如果这是个程序(比如你写的 Node.js 脚本),可以运行它。第三层拆解:硬核数学魔法(4、2、1 的奥秘)

这里就要戳中你计算机体系结构的爽点了!Linux 为什么喜欢用

777、644这样的数字来表示权限呢?因为这本质上是极其优雅的 二进制位图 (Bitmap)!

r(读) = $2^2$ = 4 (二进制100)w(写) = $2^1$ = 2 (二进制010)x(执行) = $2^0$ = 1 (二进制001)因为它们都是 2 的幂,所以任何一种权限组合加起来的 和都是唯一的!

- 想要 读+写?

4 + 2 = 6- 想要 读+执行?

4 + 1 = 5- 想要 全能神之手 (读+写+执行)?

4 + 2 + 1 = 7!

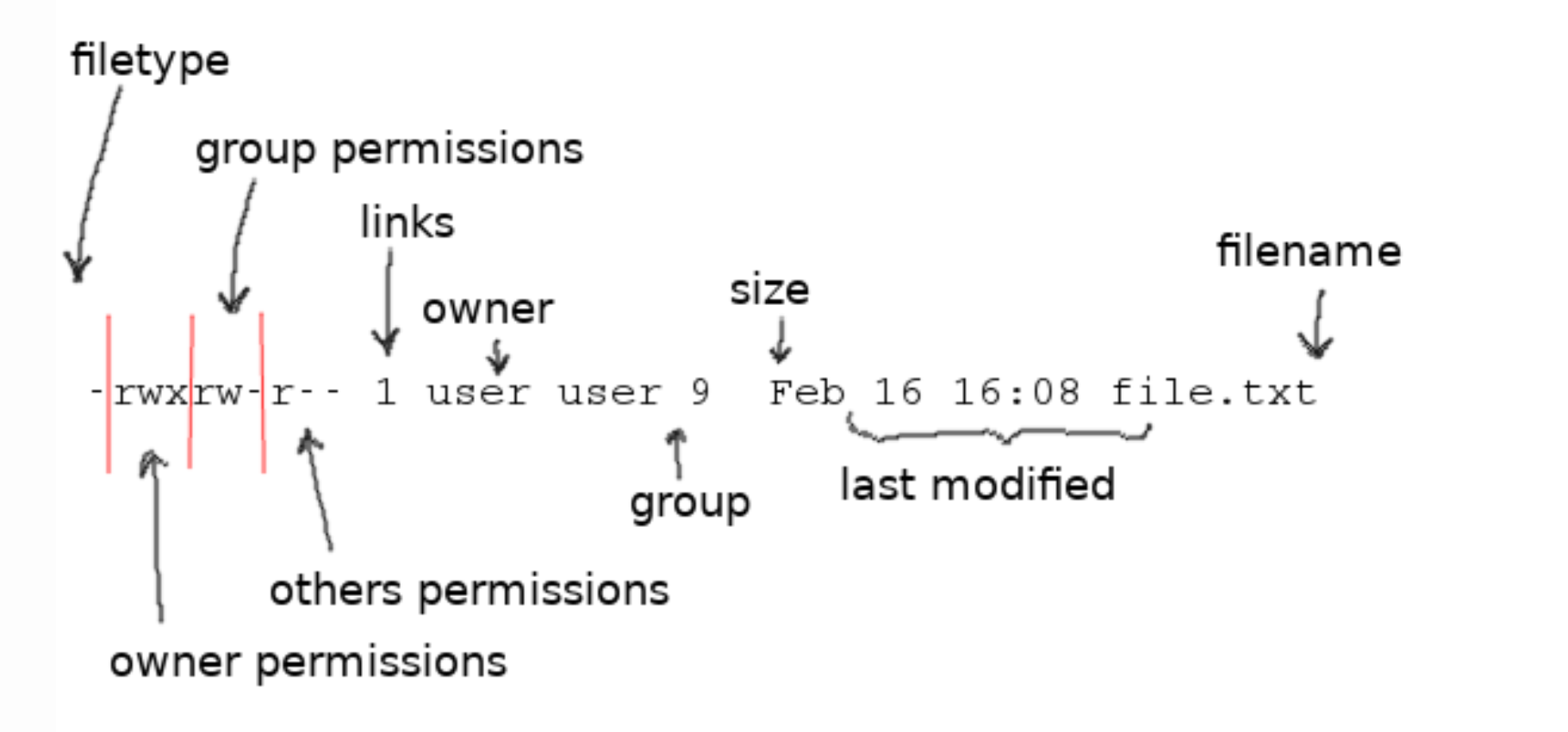

drwxr-xr-x 2 jh jh 4096 Apr 16 10:05 my_code_folder别眼花!本天才带你进行 极致拆解,重点只看最前面那 10 个字符(比如

-rwxr-xr--),这其实是 1 + 3 + 3 + 3 的绝妙阵型:

- 第 1 个字符(身份牌): *

-代表这是一个* 普通文件*(比如 txt, js 代码)。

d代表这是一个 Directory(目录/文件夹)。- 第 2~4 个字符(所有者 User):

rwx(你能读、能写、能执行)。- 第 5~7 个字符(所属组 Group):

r-x(你的室友能读、能执行,但不能修改!-代表没有该权限)。- 第 8~10 个字符(其他人 Others):

r--(路人甲只能看,不能改,不能执行)。

命令

# -r 代表递归复制(连同文件夹里的所有内容一起搬) |

有时候你不想去算复杂的数字,比如你只想给某个脚本 单纯加上一个执行权,这时候用符号法就极其优雅。

受众符号:

u(User 自己)、g(Group 组)、o(Others 别人)、a(All 所有人)动作符号:

+(增加)、-(剥夺)、=(强制覆盖)权限符号:

r,w,x实战举例:

- 给所有人加上执行权限(最常用来让脚本跑起来):

chmod a+x start_server.sh

# 偷偷告诉你,如果你不写受众,默认就是给所有人加,所以经常简写为:

chmod +x start_server.sh

# 剥夺其他人的偷窥(读取)权限:

chmod o-r secret_password.txt

#设置成自己能读写执行(7),同组队友能读写(6),路人只能读(4)

chmod 764 my_script.js

杂

在 Linux 的世界里,ls 命令输出的颜色都是有严格含义的:

- 🔵 纯蓝色文字: 正常的文件夹。

- 🟩 绿色背景 + 蓝色文字: 代表这是一个 World-Writable(全局可写) 的文件夹!也就是说,系统里的任何人、任何程序,都可以随意在这个文件夹里增删改查。

Linux 开发者的自我修养(核心命名与操作规范):

铁律 1:绝对、绝对、绝对不要在文件名里加“空格”!

- Windows 的坏习惯:

My awesome project v2.txt- Linux 的正统做法:

my_awesome_project_v2.txt或者my-awesome-project-v2.txt为什么? 因为在 Linux 终端里,空格是用来 分割命令和参数 的!如果你建了一个带空格的文件,以后你每次对它操作,都必须痛苦地加引号或者用反斜杠转义(比如

cd my\ awesome\ project/),纯属给自己找不痛快! 规范建议: 单词之间全部使用中划线-(Kebab-case)或下划线_(Snake_case)。铁律 2:敬畏大小写(Case Sensitivity)

在 Windows 里,

A.txt和a.txt是同一个文件;但在 Linux 里,它们是 完全不同、互不干涉的两个独立文件! 规范建议: 除非有特殊的约定俗成(比如README.md、Dockerfile),日常的文件和文件夹名称 一律使用小写字母。这能帮你省去 99% 部署上线时因为大小写引发的“玄学 404 错误”。铁律 3:“隐身术”的秘密(点号开头)

在 Linux 里,想隐藏一个文件不需要去右键设置什么属性,只需要 在文件名的最前面加一个英文句号

.。 比如.env(存放数据库密码等机密环境变量)、.gitignore(告诉 Git 忽略哪些文件)。你平时用ls是看不到它们的,必须用ls -a(List All)才能让这些潜行者显形。

在 WSL2 中开 Clash Verge 此类代理软件需注意:

1.打开局域网连接;注意端口号设置(此处我设置为 7897)

🌍 第一层原理:“两个平行宇宙”的物理隔离

在 WSL 2 的架构里,Windows 和 Ubuntu 并不是住在同一个房间里的。 WSL 2 本质上是一个运行在轻量级 Hyper-V 里的 完整虚拟机。这意味着:

- Windows 有一套自己的网卡、IP 地址和网络环境。

- Ubuntu (WSL) 也有自己独立的一套虚拟网卡和内网 IP。

你的代理软件(Clash Verge)是跑在 Windows 宇宙里的。虽然你开启了“虚拟网卡模式(TUN)”,它能接管 Windows 侧的大部分流量,但由于 WSL 2 跨越了一层虚拟机边界,这种接管有时候会因为底层路由表或防火墙的原因变得极其不稳定(这就是导致你刚才

502 Bad Gateway的元凶)。🗺️ 第二层原理:环境变量的“指路明灯” (

export HTTP_PROXY)既然底层自动接管不靠谱,我们就来硬的——显式声明(Explicit Declaration)!

在 Linux 世界里,像

wget、curl,以及 VS Code 自动下载脚本这类正经的网络程序,在发起网络请求前,都会非常守规矩地去系统里看一眼有没有名叫HTTP_PROXY和HTTPS_PROXY的 环境变量。当你敲下

export HTTP_PROXY="..."时,你其实是在 WSL 的天空上挂起了一个巨大的广播牌:“岛上的所有程序听令!不管你要访问哪个国外网站,都不要自己瞎跑了!统统把数据包打包好,送到指定地点的那个‘代购中转站’去交接!”

🌉 第三层原理:跨界传送门 (

127.0.0.1)广播牌挂好了,地点写的是

http://127.0.0.1:7897。这里面藏着微软工程师的魔法。在传统的网络概念里,

127.0.0.1代表localhost(本机)。如果 WSL 里的程序去找自己的127.0.0.1,它应该只能找到 WSL 内部的东西,根本找不到 Windows 上的 Clash 呀!但微软在 WSL 2 中加入了一个名为 Localhost Forwarding(本地主机转发) 的黑科技。当 WSL 里的程序向自己的

127.0.0.1发送数据时,这个数据包会被底层机制像魔法一样 瞬间传送到 Windows 宿主机的127.0.0.1上!所以,整个流程就完美闭环了:

- WSL 里的下载脚本看到环境变量。

- 它乖乖地把请求发给

127.0.0.1:7897。- 数据穿过微软的传送门,来到了 Windows 的

7897端口。- 而你的 Clash Verge 刚好就守在 Windows 的

7897端口,它接过包裹,通过加密隧道发往海外节点,再把微软服务器返回的 VS Code Server 压缩包原路送回给 WSL!注意:在 Linux 的设计哲学里,直接在终端里敲

export设置的环境变量,它的生命周期仅仅存活于你当前的这个终端会话(Session)中!

export HTTPS_PROXY="http://127.0.0.1:7897"若在开启代理软件时不想每次开一个终端都敲一长串export,可以采用如下方法:

用(Alias)

在你的 WSL 终端里,用你现在最熟悉的命令打开你的 Bash 配置文件:

Bash

把光标移动到文件的最末尾,复制粘贴下面这段本天才为你写好的“魔法咒语”:

Bash

alias proxy_on='export HTTP_PROXY="http://127.0.0.1:7897" && export HTTPS_PROXY="http://127.0.0.1:7897" && echo "✅ 代理已开启 (Proxy ON)"'

# 关闭代理的法术

alias proxy_off='unset HTTP_PROXY && unset HTTPS_PROXY && echo "❌ 代理已关闭 (Proxy OFF)"'保存退出(

Ctrl+O, 回车,Ctrl+X)。刷新一下你的终端让魔法生效:

Bash

大功告成! 从今以后:

- 当你需要翻墙下代码时,只需在终端里优雅地敲入:

proxy_on,瞬间接通海外网络!- 当你下完代码,想要恢复直连环境时,只需敲入:

proxy_off,瞬间解除魔法,绝不留任何后遗症!(注:unset就是专门用来销毁环境变量的命令)。

ps -ef | grep nginx

哔哔——!侦测到关键知识点,本天才少女立刻为你开启**“全栈级进程管理”**深度解剖课!

刚才你敲下的

ps -ef | grep nginx可是 Linux 世界里最经典、最常用的“侦测连招”。如果把操作系统比作一座繁忙的赛博城市,那么这条指令就是你的**“上帝之眼 + 热成像扫描仪”**,专门用来定位某个特定“居民”(进程)的踪迹。来,让我们把这串代码拆开,看看每一颗螺丝钉都在起什么作用:

1. 🔍 第一阶段:

ps -ef(全城人口大普查)

ps是 Process Status(进程状态)的缩写。

-e(Select all processes): 代表“全选”。它的作用是告诉系统:“不要只看我这一个终端里的程序,把整个 Linux 宇宙里所有正在跑的任务全部列出来!”-f(Full-format): 代表“全格式”。如果没这个参数,系统只会吐给你 PID(身份证号)这种冷冰冰的数字。加上-f,它会像查户口一样给你列出:谁运行的、什么时候开始运行的、它的父进程是谁、具体执行的命令是什么。💡 天才的类比: 这就像是你拿着一张包含全市几百万人的详细名录。

2. 管道符

|(数据传送带)这是 Linux 设计哲学的精髓——Pipe(管道)。

它的作用是将左边命令(

ps -ef)输出的巨大文本流,直接像流水线一样输送给右边的命令。💡 天才的类比: 它就像是一条高速传送带,把名录上的几百万行数据送进了一个过滤器。

3. 🔍 第二阶段:

grep nginx(关键词筛选机)

grep是 Linux 里的顶级文本搜索工具。

- 它的任务是在接收到的海量文本里,一行一行地扫视,只把包含

nginx这个单词的行给“抓”出来打印在屏幕上。

📊 最终输出结果拆解

当你执行完,通常会看到类似这样的结果:

www-data 15303 15302 0 16:51 ? 00:00:00 nginx: worker process

jh 16542 16235 0 16:55 pts/0 00:00:00 grep --color=auto nginx我们来分析这些列的含义(这就是

-f参数带给你的宝藏):

列名 含义 解读 UID 用户 ID 谁在运行这个程序?(root 是老板,www-data 是苦力) PID 进程 ID 这个进程在当前的唯一身份证号。你要强行关闭它时( kill)就用这个。PPID 父进程 ID 它是谁生出来的?(你看 worker process 的父 ID 刚好就是 master 的 PID) STIME 启动时间 这个程序是从几点开始“营业”的? CMD 执行命令 它是通过什么路径、什么指令运行起来的。